Мобильные угрозы, обнаруженные в июле 2014-того года

Невзирая на разгар отпускной поры, киберпреступники как-то не задумываются о том, чтобы устроить себе «заслуженный» отдых, и вовсе не собираются прекращать атаки на мобильные Android-устройства. Естественно, одной из основных задач злоумышленников, как и раньше, остается легкое и быстрое незаконное обогащение, при этом помимо уже привычных всем СМС-троянцев им все более часто стали помогать в этом вредоносные приложения, которые осуществляют кражу, либо вымогательство денег. Прошедший месяц наглядно показал, что эта тенденция только усиливается: в июле-месяце специалистами «Доктора Веба» вновь был зафиксирован обширный ряд вредоносных приложений такого рода, причем география распространения угроз заметно расширяется.

Одним из множества методов незаконного обогащения киберпреступников, продолжающим набирать популярность, стала кража всевозможной банковской информации вкупе с получением доступа к счетам пользователей тех или иных мобильных Android-устройств с помощью разнообразных банковских троянцев. Такого рода угрозы проявились пару - тройку лет назад, но обширное их применение началось относительно недавно. И хотя атаки с применением данных вредоносов фиксируются во множестве стран мира, одним из самых привлекательных для киберзлодеев регионов на данный момент продолжает оставаться Юж. Корея, где в течение нескольких месяцев сотрудниками «Доктора Веба» отмечается заметный рост случаев использования подобных Android-угроз. К примеру, в минувшем июле обнаружилось сразу несколько представителей столь опасных вредоносов, среди которых стоит выделить Android.Banker.28.origin.

Данный троянец, который распространятся под видом легального приложения из Google Play и с помощью методов социнженерии крадет секретные банковские сведения (в том числе NPKI-сертификаты, номер телефона, имя сервисной учетной записи мобильного банкинга, номер кредитки, нужные пароли и т. д.), активируясь лишь тогда, когда на зараженном устройстве запускается банковское приложение-клиент. Троянец при этом имитирует оригинальную «внешность» легитимной программы, дабы заставить пользователя, не задумываясь, ввести необходимые данные. Сведения, успешно собранные вредоносом, передаются киберпреступникам, дабы в будущем использоваться для доступа к личным счетам пользователей и совершения с ними незаконных денежных операций.

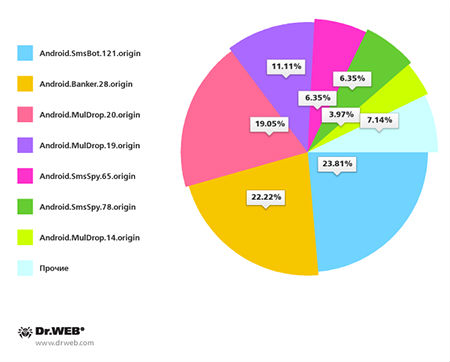

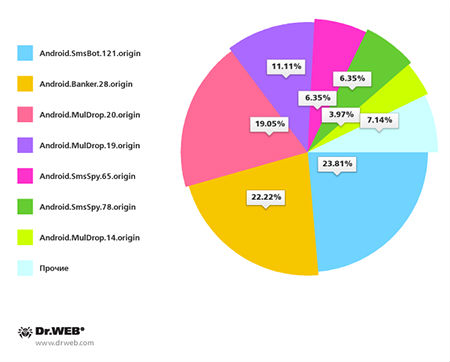

Большинство из обнаруживаемых на территории Южной Кореи Android-угроз среди пользователей распространяется с помощью нежелательных СМС-ок, в которых присутствует ссылка на загрузку файла троянца. В данном отношении упомянутый Android.Banker.28.origin исключением не стал: среди всего количества зафиксированных в июле-месяце случаев спам-рассылок этот вредонос проявился в порядка 22,22% случаев. Говоря же в целом, за прошедший месяц сотрудниками «Доктора Веб» было обнаружено 126 спам-кампаний такого рода, причем распределение самых «популярных» Android-троянов выглядит таким образом:

Без внимания киберпреступников не остались и русскоязычные владельцы Android-устройств: с целью похищения сведений о применяемых ими кредитных карточках предприимчивые мошенники использовали банковского троянца со шпионскими функциями Android.BankBot.21.origin, который распространялся под видом популярного Adobe Flash Player. Этот вредонос имитировал стандартную процедуру по привязке банковской карты к покупочному сервису каталога ресурса Google Play, а затем ожидал от пользователя выполнения ввода необходимой конфиденциальной информации, которую вместе с входящими сообщениями и прочими данными передавал злоумышленникам. Помимо того, получив команду киберпреступников, троянец мог исполнить ряд действий, вроде отправки СМС-сообщений.

Впервые появившись в мае этого года, троянцы-вымогатели, способные блокировать мобильные Android-устройства и шифрующие файлы пользователей с дальнейшим требованием выкупа за то, чтобы восстановить их работоспособность, стали для «мобильных» киберпреступников очередным источником нелегального заработка. Совершенно неудивительно, что количество подобных вредонесущих программ за довольно короткое время заметно увеличилось: так, если в мае база вирусов «Доктора Веба» содержала всего две записи с угрозами такого типа, то к концу июля в ней присутствует уже 54 описания вирусов разнообразных Android-блокировщиков. То есть, всего за пару месяцев количество угроз такого рода выросло в двадцать семь раз!

Одним из выявленных в июле этого года троянцев-вымогателей стал вредонос Android.Locker.19.origin, распространяемый среди пользователей мобильной системы Android из Америки. При запуске на мобильнике троянец выполнял его блокировку, показывая сообщение, требующее выкупа, причем этот вирус не позволял пострадавшему пользователю предпринять какие-либо действия с интерфейсом ОС. Примечателен тот факт, что троянец мог не просто блокировать устройство, но и производить шифровку разноплановых файлов, но данный функционал злоумышленниками задействован не был. Вероятно, что эта возможность злоумышленниками будет активирована в последующих версиях вымогателя.

Отличный

чехол google pixel

Panda Free Antivirus Panda Free Antivirus – бесплатный антивирус «облачный» с поведенческим анализом и блокировкой. Надежная веб-защита от вредоносных загрузок и фишинговых сайтов. Защита компьютера с

Panda Free Antivirus Panda Free Antivirus – бесплатный антивирус «облачный» с поведенческим анализом и блокировкой. Надежная веб-защита от вредоносных загрузок и фишинговых сайтов. Защита компьютера с Антивирус Касперского Антивирус Касперского – базовая защита с проактивными и облачными антивирусными технологиями для защиты компьютера от новых, неизвестных и основных интернет-угроз. Kaspersky

Антивирус Касперского Антивирус Касперского – базовая защита с проактивными и облачными антивирусными технологиями для защиты компьютера от новых, неизвестных и основных интернет-угроз. Kaspersky